A

Alla1111

Original poster

CTF. Курсы для начинающих. Задания категории Crypto 4

В данной статье мы рассмотрим задания начального уровня в категории Crypto. Вы можете встретится с подобными заданиями в более простых, а так же и более сложных упражнениях.

Всевозможные задания мы берем с известного сайта

Итак, мы приступаем к решению задач из категории : Cryptanalysis

ссылку оставляем ниже:

Пример 1.

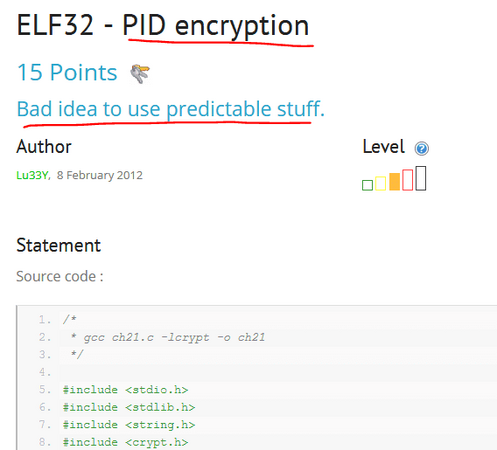

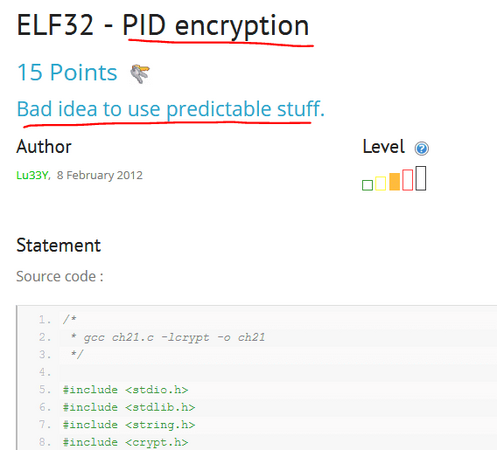

Решение задачи "ELF32 - PID encryption".

Ссылка :

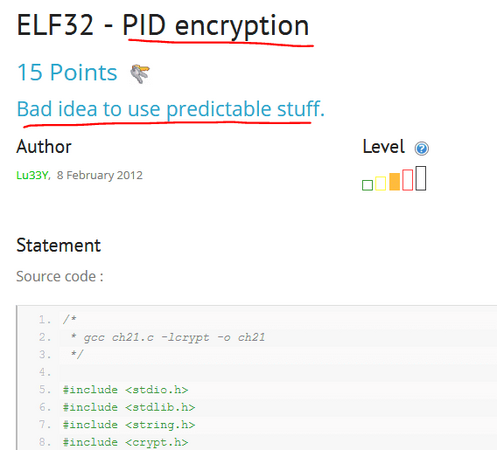

Что мы видим?

В данном вложении описывается, что " совсем не лучшая идея использовать заведомо известные значения", а само название задание говорит само за себя и что будет использоваться "PID encryption" , то есть для кодирования всех необходимых данных будет использоваться номер текущего процесса.

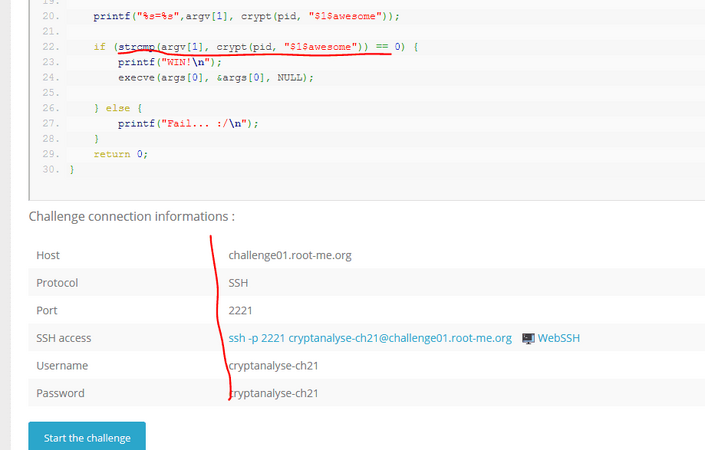

Разумеется, нам будет предоставлен исходник и свободный доступ подключения по SHH к серверу с необходимым заданием.

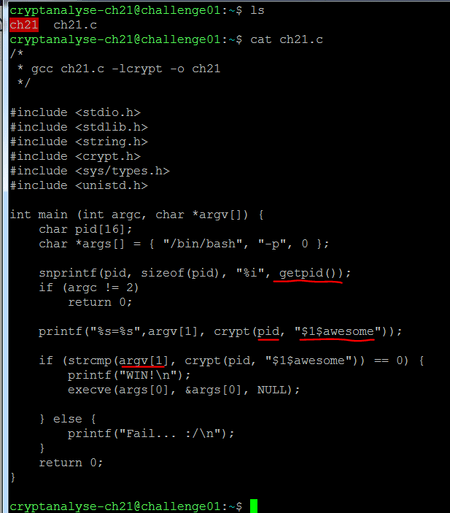

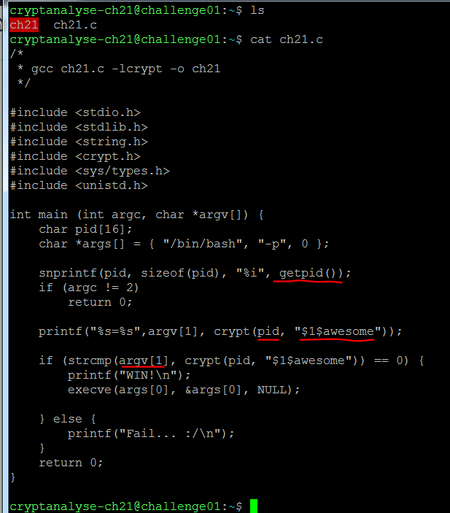

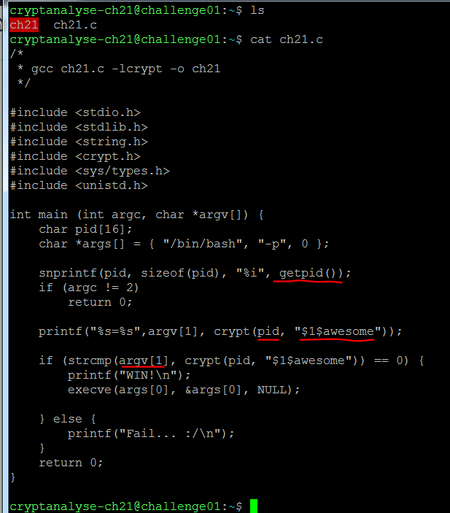

Теперь мы можем свободно подключиться и посмотреть на исходник уже на машине.

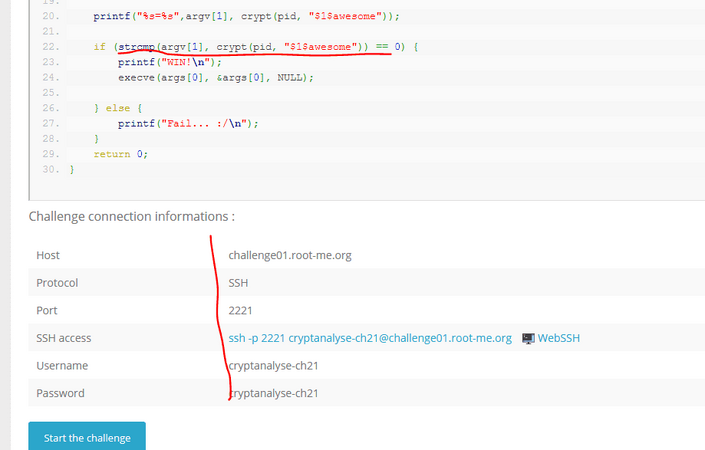

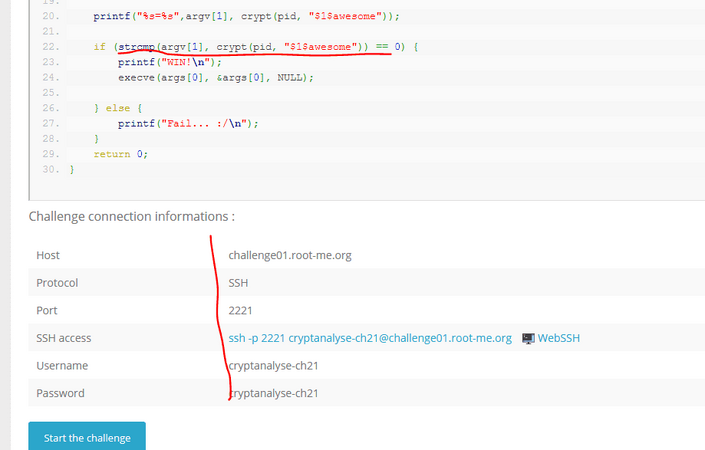

Все банально просто, но нужно все делать поочередно и очень внимательно, в данном пункте используется функция crypt с аргументами pid и строкой "$1$awesome", pid - номер текущего процесса. Весь полученный результат работы данной функции подлежит сравнению с переданной при запуске строкой.

Вся предсказуемость этого раздела заключается в том,что все pid`ы находятся в определенном диапазоне ( от 0 до 32768) при абсолютно простых и стандартных настройках ядра.

Вот именно в этой ситуации мы спокойно можем заранее изменять и управлять некоторыми значениями. А затем, просто запустить бесконечный цикл, который с каждым разом будет выдавать нам разные значения и функционировать до того момента, пока нужные нам значения не совпадут.

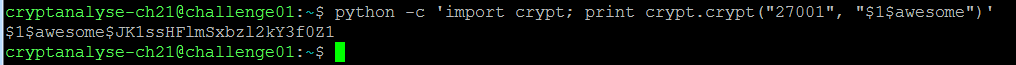

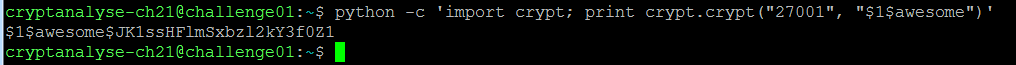

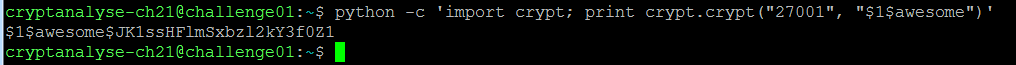

Генерируем выражения от pid`а 27001

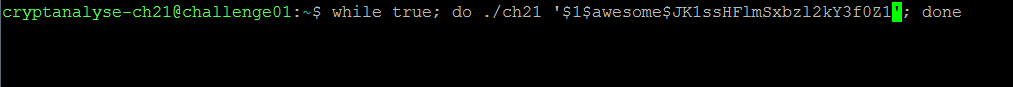

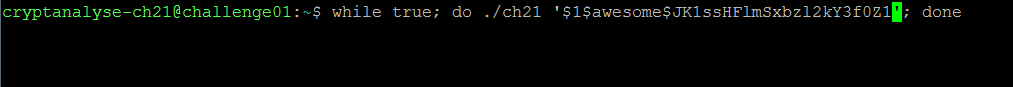

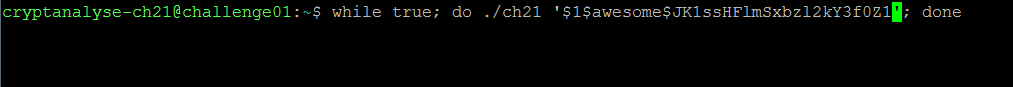

Затем применяем бесконечный цикл с запуском необходимого исполняемого файла.

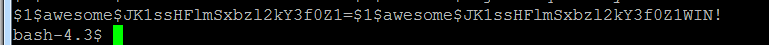

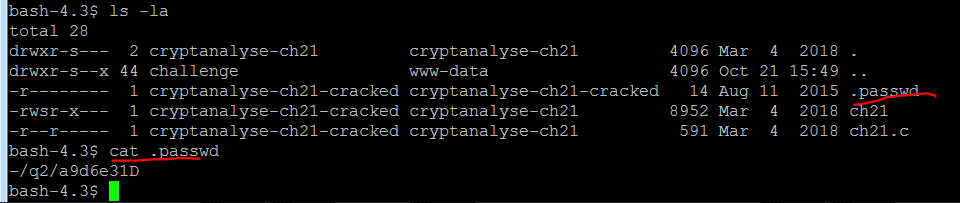

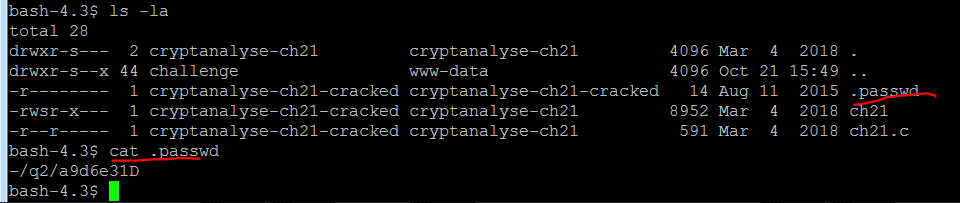

Наше задание подходит к концу. Все что нам необходимо это запустить и подождать. В конечном итоге, у нас должно появится новая оболочка, такая как предоставлена ниже:

Поздравляем! Задание успешно решено.

В данной статье мы рассмотрим задания начального уровня в категории Crypto. Вы можете встретится с подобными заданиями в более простых, а так же и более сложных упражнениях.

Всевозможные задания мы берем с известного сайта

Итак, мы приступаем к решению задач из категории : Cryptanalysis

ссылку оставляем ниже:

Пример 1.

Решение задачи "ELF32 - PID encryption".

Ссылка :

Что мы видим?

В данном вложении описывается, что " совсем не лучшая идея использовать заведомо известные значения", а само название задание говорит само за себя и что будет использоваться "PID encryption" , то есть для кодирования всех необходимых данных будет использоваться номер текущего процесса.

Разумеется, нам будет предоставлен исходник и свободный доступ подключения по SHH к серверу с необходимым заданием.

Теперь мы можем свободно подключиться и посмотреть на исходник уже на машине.

Все банально просто, но нужно все делать поочередно и очень внимательно, в данном пункте используется функция crypt с аргументами pid и строкой "$1$awesome", pid - номер текущего процесса. Весь полученный результат работы данной функции подлежит сравнению с переданной при запуске строкой.

Вся предсказуемость этого раздела заключается в том,что все pid`ы находятся в определенном диапазоне ( от 0 до 32768) при абсолютно простых и стандартных настройках ядра.

Вот именно в этой ситуации мы спокойно можем заранее изменять и управлять некоторыми значениями. А затем, просто запустить бесконечный цикл, который с каждым разом будет выдавать нам разные значения и функционировать до того момента, пока нужные нам значения не совпадут.

Генерируем выражения от pid`а 27001

Затем применяем бесконечный цикл с запуском необходимого исполняемого файла.

Наше задание подходит к концу. Все что нам необходимо это запустить и подождать. В конечном итоге, у нас должно появится новая оболочка, такая как предоставлена ниже:

Поздравляем! Задание успешно решено.